WinCleaner AntiSpyware é software gratuito que ajuda a proteger o seu computador com Microsoft Windows contra pop-ups, desempenho lento e ameaças de segurança causadas por spyware, adware e outros incômodos indesejados. Possui proteção em tempo real e um...

- Inicio

- Windows 2000

- Software de segurança

- Anti-spyware

Busca por categoria

- Casa e família de software

- Cd e dvd software

- Disco e arquivo de software

- Entretenimento e passatempo software

- Ferramentas para desenvolvedores

- Jogos

- Melhorias de desktop

- Motoristas

- Navegadores

- Screensavers

- Software de áudio

- Software de comunicação

- Software de desenvolvimento web

- Software de design gráfico

- Software de fotografia digital

- Software de negócios e escritório

- Software de produtividade

- Software de rede

- Software de segurança

- Anti-spyware

- Criptografia e descriptografia software

- Gerenciadores de senha

- Keyloggers

- Software antivírus

- Software de monitoramento de segurança

- Software de privacidade e controle de acesso

- Software de segurança corporativa

- Software firewall

- Suites de software de segurança na Internet

- Software de vídeo

- Software educacional e científica

- Software internet

- Software iTunes-iPod

- Utilitários de sistema

- Viagens e software de navegação

Software Popular

Better Brain Removal Tool 14 Feb 15

Anti-SPY Guard 21 Sep 15

Advanced SystemCare Pro 16 Aug 16

Trend Micro HijackThis 24 Feb 15

G DATA BootCD 13 Apr 18

Innovative StartUp Firewall 11 Jul 15

SuperAntiSpyware Professional 1 Dec 18

Mais Anti-spyware Para Windows 2000

BoDetect 3.5

BoDetect...

Arovax AntiSpyware 2.0.65

O Arovax AntiSpyware é um programa do Windows incrível e gratuito, sendo parte da categoria Software de segurança com subcategoria Anti-spyware. Mais sobre o Arovax AntiSpyware Como o programa se juntou à nossa seleção de software e aplicativos em...

Perfeito Removal Tool Keylogger vai neutralizar e remover todas as entradas Perfect Keylogger rodando em um sistema digitalizado. Ele também irá certificar-se que os processos maliciosos não estão funcionando e que eles não vão voltar quando você...

BotSquash 2.1

BotSquash é um dos mais up-to-date e programas de software avançadas para spyware e adware bloqueio e remoção. A maioria outro software simplesmente varre seu disco rígido para problemas, mas BotSquash bloqueia o spyware nunca ser carregado. Ele também...

Um gerenciador de tarefas com biblioteca de processo embutido. . O software ajuda a distinguir entre os processos do sistema, programas confiáveis conhecidos e malware Requisitos : Windows 98 / Me / 2000 / XP / Server...

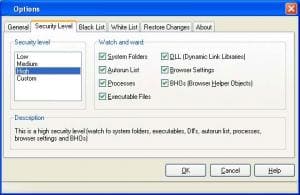

RegRun Security Suite Gold 6.9.7.122

RegRun NIVA é kit de ferramentas para proteger o seu computador contra vírus ou trojans ou spyware ou adware parasitas. O NIVA utiliza a mais recente tecnologia no mundo. Lute com os bandidos por a arma mais poderosa. Ela impede que estes vírus de...

Sin Espias Antispyware 8.0

Sin Espias é uma versão de avaliação do software Windows, que faz parte da categoria Software de segurança com subcategoria Anti-spyware. Está disponível para usuários com o sistema operacional Windows 98 e versões anteriores, e está disponível em...

SpyBlocker 9.3

SpyBlocker é um software Windows regular e gratuito, pertencente à categoria Software de segurança. Mais sobre o SpyBlocker Ele está disponível para usuários com o sistema operacional Windows 98 e versões anteriores, e você pode conseguir em inglês. A...

XoftSpySE 4.29

XoftSpySE é um incrível software de versão de avaliação disponível apenas para Windows, que faz parte da categoria Software de segurança e foi criado pela ParetoLogic Inc. Mais sobre o XoftSpySE XoftSpySE é um software leve que ocupa menos espaço que o...

Busca por categoria

- Casa e família de software

- Cd e dvd software

- Disco e arquivo de software

- Entretenimento e passatempo software

- Ferramentas para desenvolvedores

- Jogos

- Melhorias de desktop

- Motoristas

- Navegadores

- Screensavers

- Software de áudio

- Software de comunicação

- Software de desenvolvimento web

- Software de design gráfico

- Software de fotografia digital

- Software de negócios e escritório

- Software de produtividade

- Software de rede

- Software de segurança

- Anti-spyware

- Criptografia e descriptografia software

- Gerenciadores de senha

- Keyloggers

- Software antivírus

- Software de monitoramento de segurança

- Software de privacidade e controle de acesso

- Software de segurança corporativa

- Software firewall

- Suites de software de segurança na Internet

- Software de vídeo

- Software educacional e científica

- Software internet

- Software iTunes-iPod

- Utilitários de sistema

- Viagens e software de navegação

Software Popular

Active Shield 28 Apr 18

FreeFixer 14 Feb 15

Mastr Scan 24 Sep 15

PC Clean 22 Sep 15

Backdoor.IRC.Bot Removal Tool 14 Feb 15

Imesh Removal Tool 14 Feb 15

Kapha Anti-Malware 28 May 15