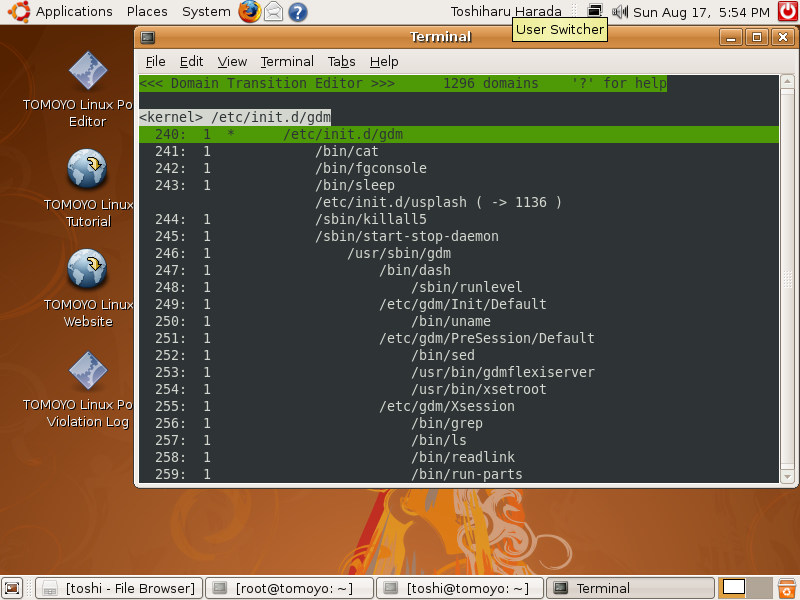

TOMOYO Linux é uma extensão para o kernel do Linux para fornecer funções de controlo de acesso obrigatório (MAC). & Nbsp; Ele é fornecido sob a forma de patches para o kernel do Linux baunilha e utilitários para gerenciamento de políticas.

Plataformas suportadas:

# Fedora 11/12/13/14

# CentOS 3/4/5/6

# Debian Etch / Lenny / Squeeze

# OpenSUSE 11,0 / 11,1 / 11,2 / 11,3 / 11,4

# Asianux 2/3

# Ubuntu 6.06 / 8.04 / 8.10 / 9.04 / 9.10 / 10.04 / 10.10 / 11.04

# Videira Linux 4.2 / 5.2

# Gentoo

# Hardened Gentoo

# Da Natureza Linux 1.6

# Turbolinux

# Mandrivalinux

# Pax / GrSecurity

# Meego

# Android

# Tatu-9

# CAT760

O que é novo nesta versão:

- Corrija 2011/09/25

- @ Simplifique coletor de lixo.

- Descobriu-se que o uso do processamento em lote tende a sufocar lixo

- coletor quando determinado padrão de entradas estão na fila. Assim, eu substituí-lo

- com processamento seqüencial.

- Corrija 2011/09/16

- @ Permitir especificar preferências transição domínio.

- Eu tenho uma opinião que é difícil de usar o domínio da política exceção

- controle de transição, porque eles precisam para coincidir com o nome do caminho

- especificado para & quot; executar arquivo & quot; directivas. Por exemplo, se & quot; arquivo executar

- / bin / * - ls -gato & quot; é dado, correspondente controle de transição do domínio

- diretiva precisa ser como & quot;. No_keep_domain / bin / * - ls -gato de qualquer & quot;

- Para resolver esta dificuldade, eu introduzi argumento opcional que substitui

- directivas de controlo transição do domínio da política de exceção.

- executar arquivo / bin / ls manter exec.realpath = & quot; / bin / ls & quot; exec.argv [0] = & quot; ls & quot;

- arquivo executa / bin / cat manter exec.realpath = & quot; / bin / cat & quot; exec.argv [0] = & quot; cat & quot;

- file executar / bin / * - ls -gato criança

- file executar / usr / sbin / httpd exec.realpath = & quot; / usr / sbin / httpd & quot; exec.argv [0] = & quot; / usr / sbin / httpd & quot;

- Este argumento permite transição para diferentes domínios com base nas condições.

- / usr / sbin / sshd

- arquivo executa / bin / bash / usr / sbin / sshd // lote de sessões exec.argc = 2 exec.argv [1] = & quot; c & quot;

- arquivo executa / bin / bash / usr / sbin / sshd // raiz sessão task.uid = 0

- arquivo executa / bin / bash / usr / sbin / sshd // nonroot sessão task.uid! = 0

Directivas

O que é novo na versão 1.8.2:

- Remova quot não utilizado &; struct inode * & quot; parâmetro de ccs-patch -. *. diff

- Permitir especificando gatilho para a ativação.

- Adicionar suporte namespace política.

- Remova opção CONFIG_CCSECURITY_BUILTIN_INITIALIZERS.

O que é novo na versão 1.8.1:.

- Vários erros foram corrigidos

- Um novo recurso para proteger o ambiente Android de escalonamento de privilégios foi adicionado.

- Suporte para formato política embalado foi adicionado.

- O coletor de lixo foi modificado de modo a não esperar por / proc / CCS / usuários.

- Como resultado, recuperação de memória pode começar mais cedo.

O que é novo na versão 1.8.0-P3:

- Corrija bug loop infinito quando lê / proc / CCS / auditoria ou / proc / CCS / consulta.

- @ name Use sistema de arquivos para dispositivos sem nome quando vfsmount está faltando.

- @ ccs_null_security Dividido em ccs_default_security e ccs_oom_security.

- @ Usar a mesma interface para logs de auditoria.

O que é novo na versão 1.8.0-20110207:

- Corrija bug loop infinito quando lê / proc / CCS / auditoria ou / proc / CCS / consulta. Em ccs_flush (), head- & gt; rw [0] detém ponteiro para dados de cadeia a ser impresso. Mas cabeça- & gt; rw [0] foi atualizado somente quando os dados de cadeia foi parcialmente impressa (porque head- & gt; rw [0] será atualizado pela cabeça- & gt; rw [1] mais tarde se completamente impressa). No entanto, em relação a / proc / CCS / auditoria e / proc / CCS / consulta, um adicional ' 0' é impresso após os dados de cadeia foi completamente impresso. Mas se o espaço livre para o buffer de leitura se tornou 0 antes de imprimir o ' 0', ccs_flush adicional () estava voltando sem atualizar head- & gt; rw [0]. Como resultado, ccs_flush () sempre imprime novamente dados de cadeia já impressos.

O que é novo na versão 1.6.7:

- Um problema de consumo de memória grave foi descoberto em ccs- patch-1.6.5-20081111.tar.gz.

- http://lists.sourceforge.jp/mailman/archives/tomoyo-users-en/2008-December/000011.html

- Aqueles que baixado CCS-patch-1.6.5-20081111.tar.gz, por favor atualize para CCS-patch-1.6.6-20090202.tar.gz.

O que é novo na versão 1.6.6:

- Esta versão corrige três bugs que existiam nas versões 1.6 0,0 a 1.6.5.

O que é novo na versão 1.6.5:

- Este comunicado terceiro aniversário corrige muitos bugs e inclui muitos melhorias.

Comentários não encontrado