mitmproxy é um proxy HTTP interceptação interativo com SSL, que permite observar, modificar e reproduzir solicitações e respostas em tempo real. A biblioteca subjacente que mitmproxy é construído em também pode ser usado para fazer essas coisas de forma programática.

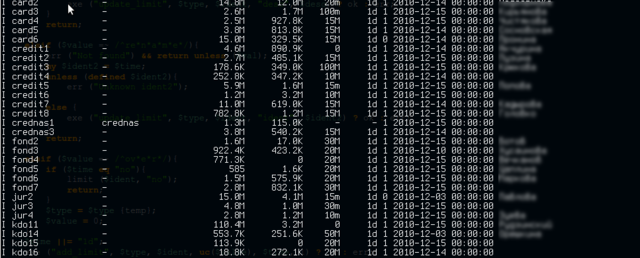

Por padrão, mitmproxy inicia-se com uma interface maldições interativos vira-lata-like - a página de ajuda deve dizer-lhe tudo o que você precisa saber (que você pode ver com a tecla "?"). Note-se que os pedidos e respostas são armazenadas na memória até que você excluí-los, deixando assim mitmproxy rodando indefinidamente ou pedindo muito grandes quantidades de dados através dele é uma má idéia.

SSL

O primeiro mitmproxy tempo é iniciado, ele irá gerar um certificado SSL falso (o local padrão é ~ / .mitmproxy / cert.pem). Este certificado será usado para lado o navegador de tráfego interceptado. Porque não irá corresponder a qualquer domínio que você visita, e não verificar contra qualquer autoridade de certificação, você terá que adicionar uma exceção para cada site que você visita. As solicitações SSL são interceptados por simplesmente assumir que todos os pedidos Connect são https. A conexão do navegador é envolto em SSL, e lemos o pedido, fingindo ser o servidor de conexão. Em seguida, abra uma solicitação SSL para o servidor de destino, e repetir o pedido.

Requisitos:

* certificados SSL são gerados usando [openssl] (http://www.openssl.org/)

* A interface maldições se baseia em uma versão atual da biblioteca [urwid] (http://excess.org/urwid/).

* O conjunto de testes usa o [alavanca] (http://github.com/cortesi/pry) biblioteca de testes de unidade.

Você também deve se certificar de que seu ambiente de console está configurado com o seguinte:

* Variável de ambiente EDITOR para determinar o editor externo.

* Variável de ambiente PAGER para determinar o pager externo.

. * As inscrições adequadas em seus arquivos mailcap para determinar espectadores externos para solicitação e resposta conteúdo

Requisitos :

- Python

Comentários não encontrado